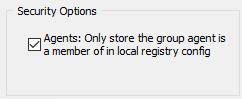

Agent-Sicherheitsoptionen

|

Agenten: speichern Sie in der lokalen Registrierungskonfiguration nur die Gruppe, in der der Agent Mitglied ist. Standardmäßig erhalten alle Remote-Agenten die vollständige übertragene EventSentry-Konfiguration, einschließlich aller darin enthaltenen Gruppen und Hostnamen. Dies ist in Situationen, in denen dieselbe EventSentry-Konfiguration zur Überwachung disparater & isolierter Netzwerke verwendet wird, wie z.B. in MSP-Umgebungen, unter Umständen nicht wünschenswert. Die Aktivierung dieser Option stellt sicher, dass ein Remote-Agent nur die Gruppendaten der Gruppe speichert, der er angehört. |

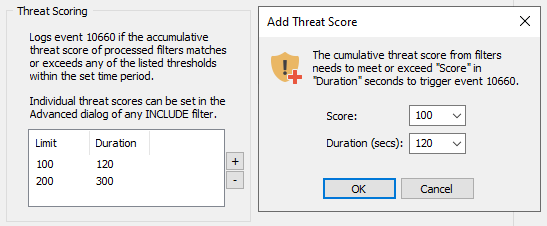

Bedrohungsgrade (Threat Scoring)

Die Bedrohungsbewertung ist eine Option, die mit Ereignisprotokollfiltern des Typs "Include" verbunden ist. Jedes Mal, wenn ein Filter mit einem Ereignis übereinstimmt, wird die konfigurierte Bedrohungsbewertung (falls festgelegt) verfolgt und zu einer bestehenden Bedrohungsbewertung in einem gleitenden Fenster hinzugefügt. Wenn die kumulative Bedrohungsbewertung einen der konfigurierten Grenzwerte erreicht oder überschreitet, wird die Ereignis-ID 10660 zusammen mit dem Inhalt der Ereignisprotokollfilter (bis zu 10) protokolliert. Es können mehrere Grenzwerte für die Bedrohungsbewertung konfiguriert werden. Die Gesamtbedrohungsbewertung setzt sich nach Ablauf der Dauer selbst zurück.

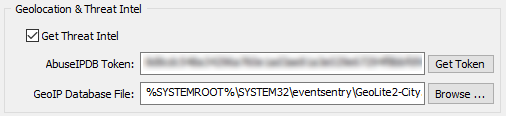

Geolokalisierung

EventSentry wird mit einer kostenlosen Geolite-Stadtgeolokalisierungsdatenbank geliefert, die IP-Adressen mit ihrer entsprechenden Geolokalisierung ergänzt. EventSentry enthält diese Datenbank, die mit jedem EventSentry Update aktualisiert wird. Die neueste Version der Datenbank kann auch von https://dev.maxmind.com/geoip/geoip2/geolite2/ heruntergeladen werden. Folgen Sie den nachstehenden Schritten, um die Geodatenbank zu aktualisieren:

1. Klicken Sie in der Verwaltungskonsole auf "Dienste".

2. Beenden Sie den Dienst "Network Services".

3. Beenden Sie den Dienst "Collector", wenn er läuft

4. Ersetzen Sie die GeoIP-Datenbankdatei durch die neueste Version (nur im mmdb-Format!)

5. Starten Sie den "Collector"-Dienst erneut, wenn er lief

6. Starten Sie den Dienst "Network Services".

Bedrohungsintelligenz erhalten

Wenn ein API-Schlüssel konfiguriert ist, dann wird eine schwarze Liste von AbuseIPDB heruntergeladen (zusätzlich zu den drei kostenlosen schwarzen Listen) und ein Bedrohungsstatus jeder IP-Adresse wird ebenfalls in Echtzeit von der AbuseIPDB-Website abgerufen. Weitere Einzelheitenfinden Sie unter Preise von AbuseIPDB, ein kostenloser Dienst mit begrenzten Überprüfungen ist verfügbar (1000 Abfragen/Tag, Stand November 2020).

Benutzerdefinierte Schwarze Liste: Um Sperrlisten von Drittanbietern einzubinden, speichern Sie die gesperrten IPs im folgenden Format in der Datei %SYSTEMROOT%\system32\eventsentry\temp\eventsentry_threatintel_custom.tmp. Diese Datei wird, wenn sie vorhanden ist, bei jedem Download der anderen Blacklists importiert:

IP;Confidence Score;Titel

IP: IP-Adresse

Confidence-Score (optional): Zahl 0..100

Titel (optional): Titel oder Beschreibung der Bedrohung

Beispiel:

10.20.30.40;60;Port-Scan

10.20.80.22;90;Web-Angriff,Port-Scan,Spam

Optionale Felder können weggelassen werden: "Confidence Score" ist standardmäßig auf 50 gesetzt, wenn nicht vorhanden, "Titel" ist auf "n/a" gesetzt, wenn nicht vorhanden. Es muss mindestens eine IP-Adresse pro Zeile angegeben werden.

Der Bedrohungsintelligenzstatus kann in Ereignisprotokollfiltern und in den Webberichten verwendet werden, um Berichte auf der Grundlage des Bedrohungsstatus einer IP-Adresse zu filtern.

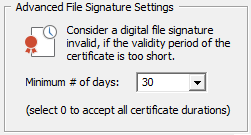

Zusätzliche FileSignature-Einstellungen

Zertifikate werden von Softwareentwicklern verwendet, um Binärdateien wie ausführbare Dateien digital zu signieren. Zertifikate haben in der Regel eine Gültigkeitsdauer, die zwischen 1 und 3 Jahren liegt. Einige Online-Dienste ermöglichen es Software-Autoren, Dateien mit Zertifikaten zu signieren, die nur für eine sehr kurze Zeit gültig sind (z. B. 3 Tage), ohne dass die Benutzer die üblichen umfangreichen Sicherheitsprüfungen durchführen müssen. Daher sollten Dateien, die mit solchen Zertifikaten signiert wurden, einer zusätzlichen Prüfung unterzogen werden und können in EventSentry als "unsigniert" eingestuft werden, indem eine Mindestgültigkeitsdauer für das Zertifikat festgelegt wird. Wenn beispielsweise die Mindestanzahl von Tagen auf 30 eingestellt ist, wird eine Datei, die mit einem Zertifikat signiert wurde, das nur 14 Tage gültig war, von EventSentry als nicht signiert betrachtet - als ob die Datei überhaupt keine digitale Signatur hätte.

Diese Einstellung betrifft nur Dateien mit eingebetteten digitalen Signaturen. Dateien, die implizit über Katalogdateien signiert sind (z. B. Dateien, die Teil von Windows sind), sind von dieser erweiterten Überprüfung ausgenommen.