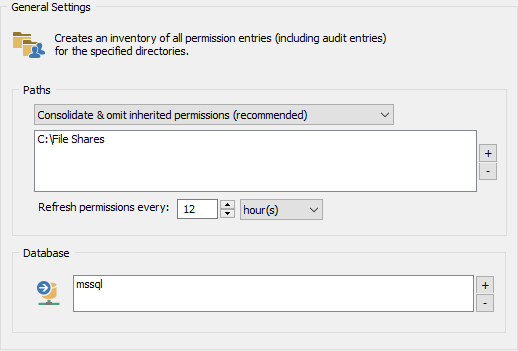

Die Berechtigungsinventur listet die Berechtigungen ausgewählter Ordner auf und stellt die Berechtigungsdaten (ACL, ACE) in den Webberichten zur Verfügung. Wie bei allen anderen Funktionen, die auf Ordner verweisen, müssen die Ordner relativ zum überwachten Host mit lokalen Pfaden referenziert werden. UNC-Pfade werden nicht empfohlen, da das Konto, unter dem der Agent läuft, im Allgemeinen keinen ausreichenden Zugriff auf Remote-Hosts hat.

Um die Berechtigungen für mehrere Ordner auf mehreren Rechnern zu inventarisieren, müssen einzelne Pakete erstellt werden, die entsprechend zugewiesen werden müssen. Die Berechtigungsinventarisierungsfunktion kann mit den folgenden Konfigurationsoptionen angepasst werden.

|

Anforderungen: Das LocalSystem-Konto benötigt mindestens LESE/READ-Zugriff auf die angegebenen Dateien und Ordner, um auf die Dateien zugreifen und die Berechtigungen auflisten zu können. |

Inventar-Typ

Vererbte Berechtigungen konsolidieren und weglassen

Obwohl für jede Datei in NTFS individuelle Berechtigungen festgelegt sind, werden die Berechtigungen im Allgemeinen für die große Mehrheit der Dateien vererbt. Wenn Sie den Inventartyp auf diese Option einstellen, werden nur Berechtigungseinträge aufgezeichnet, die von den Berechtigungen des übergeordneten Ordners abweichen, wodurch die Anzahl der in der Datenbank gespeicherten Daten erheblich reduziert wird. Dies ist die empfohlene Option, insbesondere für Verzeichnisse mit einer großen Anzahl von Dateien.

Inventarisierung aller Dateien und Verzeichnisse

Zeichnet die Berechtigungseinträge von jeder Datei auf, auch wenn der Berechtigungseintrag mit dem des übergeordneten Ordners identisch ist. Diese Option wird nur für Verzeichnisse empfohlen, die eine geringe Anzahl von Dateien enthalten, oder wenn die Standardoption (siehe oben) nicht die gewünschten Ergebnisse liefert.

Intervall aktualisieren

Legt fest, wie oft die Berechtigungen aller Dateien in den ausgewählten Ordnern aktualisiert werden, standardmäßig 12 Stunden. Da bei einem erneuten Scan jede einzelne Datei überprüft werden muss, wird für Verzeichnisse mit einer großen Anzahl von Dateien ein höheres Intervall empfohlen.

Datenbank

Legt Sie fest, in welcher(n) Datenbank(en) die Daten des Berechtigungsinventars gespeichert werden sollen.