Das Inhaltsfilterfeld ermöglicht es Ihnen, Ereignisse auf der Grundlage Ereignisnachricht zu filtern und zu verarbeiten. Bei der Inhaltsfilterung wird zwischen folgenden Möglichkeiten unterschieden:

• Platzhalter-Übereinstimmung der gesamten Ereignisnachricht (Standard)

• Übereinstimmung der Einfügungstexte

• Regex-Übereinstimmung (Perl-Syntax)

Wildcard-Match

Mit dieser Option wird der angegebene Text mit dem gesamten Ereignisnachrichtentext (auch als Ereignisbeschreibung bezeichnet) abgeglichen. Sie können entweder Platzhalter in Ihrem Inhaltsfilter verwenden oder eine 1:1-Abgleichung angeben.

Übereinstimmung der Einfügungetexte

Die meisten Ereignisse, die im Ereignisprotokoll protokolliert werden und dynamische Informationen enthalten, enthalten eine oder mehrere Einfügungetexte (klicken Sie hier für eine detaillierte Diskussion über Ereignisnachrichtendateien und Einfügungetexte). Während ein einfacher Platzhalterabgleich in den meisten Fällen ausreicht, bietet Ihnen der Abgleich von Einfügungetexten die folgenden Vorteile:

1.Es müssen keine komplexen Abfragen erstellt werden, um mit einer Teilmenge der Ereignisnachricht übereinzustimmen

2.Zusätzliche Vergleichstypen (z.B. numerisch) sind für Einfügungszeichenketten verfügbar

Mit der Einfügungetext-Übereinstimmung können Sie nicht nur Textvergleiche von Einfügungetexten durchführen, sondern auch Folgendes:

1.Numerischer Vergleich (weniger als, gleich, nicht gleich, mehr als)

2.Datei-Prüfsummenvergleich

3.Überprüfung der Gruppenmitgliedschaft

Die Verwendung von Einfügungsstring-Variablen (z.B. $STR2) im Feld Inhaltsfilter wird unterstützt und ermöglicht es, Einfügungsstrings zur Laufzeit miteinander zu vergleichen.

1. Numerische Vergleiche

Wenn Sie einen der numerischen Vergleiche für einen Einfügetext auswählen, dann wird der textuelle Einfügetext in eine Zahl konvertiert und dann der ausgewählte numerische Vergleich für diese Zeichenfolge durchgeführt. Der numerische Vergleich unterstützt Fließkommazahlen.

Hinweis: Verwenden Sie diese Option nur, wenn der Einfügetext eine Zahl ist.

2. Datei-Prüfsummenvergleiche

Behandelt einen Einfügetext als Dateiname und erstellt eine SHA-256-Prüfsumme der Datei. Die von Ihnen angegebene Prüfsumme wird dann mit der Prüfsumme der Datei verglichen.

|

Verwenden Sie diese Optionen 2 und 3 nur, wenn der Einfügetext auf einen Dateinamen zeigt. Verwenden Sie diese Option nicht bei Ereignissen, die mit hoher Häufigkeit auftreten, oder bei Einfügetexten, die auf große Dateien verweisen, da die Prüfsummengenerierung einen erheblichen Teil der CPU-Zeit in Anspruch nehmen kann. |

3. Datei-Entropie-Vergleiche

Ähnlich wie beim Prüfsummenvergleich wird ein Einfügetext als Dateiname behandelt und die Entropie (Zufälligkeit) einer Datei berechnet. Die Entropie wird als Gleitkommazahl mit einem Bereich von 0 bis 10 zurückgegeben. Je zufälliger eine Datei ist, desto höher ist ihre Entropie. Dies kann zur Erkennung eines Ransomware-Ausbruchs verwendet werden, der eine große Anzahl von Dateien mit einer hohen Entropie erzeugt. In der Praxis haben komprimierte und verschlüsselte Dateien eine hohe Entropie.

Sie können die Entropie einer Datei mit der Option /e des Dienstprogramms "checksum.exe" der EventSentry SysAdmin Tools überprüfen.

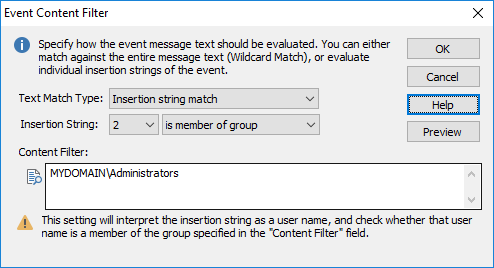

4. Überprüfung der Gruppenmitgliedschaft

Interpretiert den Einfügetext als Benutzername und überprüft, ob der Benutzername ein Mitglied der von Ihnen angegebenen Gruppe ist. Um Mehrdeutigkeiten zu vermeiden, wird empfohlen, Gruppennamen mit dem Domänen- oder Hostnamen anzugeben, z. B. DOMAIN\GroupA oder SERVERB\GroupX.

|

Verwenden Sie diese Option nur, wenn der Einfügetext auf einen gültigen Benutzernamen zeigt. Verwenden Sie diese Option nicht bei Ereignissen, die mit einer hohen Häufigkeit auftreten, da die Gruppenüberprüfung (relativ gesehen) zeitaufwändig sein kann und mehr CPU-Zeit in Anspruch nehmen kann. |

5. Überprüfung bösartiger IP-Adressen

Prüft, ob eine IP-Adresse aus einem Ereignisprotokoll-Ereignis in einer der heruntergeladenen Blacklists aufgeführt ist (prüft auch AbuseIPDB, falls konfiguriert). Der Filter passt nur dann, wenn die IP-Adresse als bösartig eingestuft wird. Funktioniert nur bei Collector-aktivierten Aktionen, da die IP-Adressenprüfung auf dem Collector durchgeführt wird. Erfordert, dass Threat Intel aktiviert ist.

6. Wildcard-Vergleich ("Übereinstimmungen")

Ähnlich wie der Platzhalterabgleich, aber diese Option gleicht den ausgewählten Einfügetext mit dem angegebenen Text ab.

7. Befehlszeilenargumente

Zählt die Anzahl der in einer Zeichenkette enthaltenen Befehlszeilenargumente, wobei Anführungszeichen usw. berücksichtigt werden, so dass gefiltert werden kann, ob die Anzahl der Argumente kleiner, gleich oder größer als eine bestimmte Anzahl ist. Dies kann für die Erkennung bestimmter Malware oder anderer Anomalien nützlich sein.

8. Geo IP Länderabgleich

Ermittelt das Land der IP-Adresse um diese dann mit dem Ländercode zu vergleichen. Geben Sie den zweistelligen Ländercode (linke Spalte) an (z. B. AT, IT, US). Funktioniert nur für Collector-aktivierte Aktionen, da die IP-Adressprüfung auf dem Collector (und nicht auf dem Agenten) durchgeführt wird. Erfordert, dass eine GEO-Standort-IP-Datenbank vorhanden und konfiguriert ist (standardmäßig bereitgestellt und aktiviert). Ein Filter kann entweder passen, wenn eine IP mit einem Land übereinstimmt, oder wenn sie nicht mit einem bestimmten Ländercode übereinstimmt.

9. Digitale Signaturprüfung

Interpretiert die Einfügetext als Datei und ermittelt den Status der digitalen Signatur der Datei. Die Bedingung kann entweder zutreffen, wenn eine gültige digitale Signatur vorhanden ist, oder nicht vorhanden sein. Dies kann nützlich sein, um Malware oder potenziell unsichere Software zu erkennen.

10. Mindestens ein Token im Text gefunden (OR)

Ähnlich wie bei einer Wildcard-Übereinstimmung wird geprüft, ob mindestens eines der angegebenen Token (getrennt durch das Pipe | Zeichen) in der Einfügezeichenfolge gefunden wird. Bitte beachten Sie, dass Wildcards auch für nicht exakte Übereinstimmungen verwendet werden müssen. Dieser Übereinstimmungstyp kann nützlich sein, wenn er mit anderen Einfügetexten kombiniert wird.

11. Alle im Text gefundenen Token

Ähnlich wie bei einer Wildcard-Übereinstimmung wird geprüft, ob alle angegebenen Zeichen (getrennt durch das Pipezeichen | ) in der Einfügezeichenfolge gefunden werden. Bitte beachten Sie, dass Wildcards auch für nicht exakte Übereinstimmungen verwendet werden müssen. Diese Art der Übereinstimmung kann nützlich sein, wenn sie mit anderen Einfügetexten kombiniert wird.

12. Dateigrößenvergleich

Behandelt eine Einfügezeichenfolge als Dateinamen und ermittelt die Dateigröße, die dann als Vergleich verwendet werden kann. Dies kann zur Erkennung bestimmter Malware verwendet werden, die die Größe bösartiger ausführbarer Dateien absichtlich aufbläht, um die A/V-Erkennung zu umgehen.

Wenn sowohl eine Ereignisquelle als auch eine Ereignis-ID in den Filtereigenschaften angegeben sind und die Nachrichtendatei korrekt registriert ist, kann die Schaltfläche Vorschau verwendet werden, um die Ereignisvorlage und ihre Einfügezeichenfolgen zu sehen. Der Ereignismeldungs-Browser kann auch die verfügbaren Einfügezeichenfolgen eines Ereignisses anzeigen.

Wenn sowohl eine Ereignisquelle als auch eine Ereignis-ID in den Filtereigenschaften angegeben sind und die Meldungsdatei korrekt registriert ist, kann die Schaltfläche Vorschau verwendet werden, um die Ereignisvorlage und ihren Einfügetext anzuzeigen. Der Ereignisnachrichten-Browser kann auch die verfügbaren Einfügetexte eines Ereignisses anzeigen.

Die folgende Tabelle zeigt die von den einzelnen Vergleichen erwarteten Zeichenfolgentypen:

Übereinstiummngskategorie |

Erwarteter Typ der Zeichenkette in "Content Filter". |

stimmt überein mit ("matches") |

beliebiger Zeichenfolge |

stimmt mit der Datei-Prüfsumme überein ("matches file checksum") |

Dateiname mit vollständigem Pfad |

ist Mitglied der Gruppe ("is member of group") |

Benutzername |

numerisch ("numerical") |

beliebige Zahl |

Regex-Übereinstimmung (Perl-Syntax)

Unterstützt groß- und kleingeschriebenen Textvergleich basierend auf regulären Ausdrücken. EventSentry verwendet die PCRE-Engine, siehe Reguläre Ausdrücke für die vollständige Syntax.

Die gebräuchlichsten Metazeichen für reguläre Ausdrücke sind

^ |

stimmt mit dem Anfang der Ereignisnachricht überein |

$ |

stimmt mit dem Ende des Ereignisnachricht überein |

. |

passt auf beliebige Zeichen |

\s |

entspricht einem Leerzeichen |

\d (\D) |

entspricht einer Dezimalziffer (keine Ziffer) |

\ |

das nächste Metazeichen zitieren |

[] |

Sequenz, z.B. [a-z] entspricht allen Kleinbuchstaben von a-z |

|

Da eine Ereignisnachricht oft aus mehr als einer Zeile besteht, stimmt das Symbol ^ immer mit dem Anfang der Ereignisnachricht überein, auch wenn das Ereignis mehrere Zeilen enthält. Ebenso wird das $-Symbol immer mit dem Ende des gesamten Ereignisnachricht übereinstimmen, und nicht mit dem Ende der ersten Zeile. |

Darüber hinaus unterstützen reguläre Ausdrücke die folgenden Quantifikatoren:

* |

stimmt 0 oder mehre Male überein |

+ |

stimmt ein oder mehrere Male überein |

? |

Stimme 1 oder 0 Mal überein |

{n} |

stimmt n-mal überein |

{n,} |

mindestens n Übereinstiummungen |

{n,m} |

mindestens n, aber nicht mehr als m Übereinstimmungen |

Die folgende Tabelle zeigt grundlegende Beispiele für reguläre Ausdrücke:

Text |

Passender regulärer Ausdruck |

Opera 11.61 (Opera Software ASA) wurde installiert. |

^Opera\s\d\d\d\.\d+.*installiert.$ |

Computer TEST3-WIN2K8 wurde gebootet. |

^.*TEST\d-WIN\dK\d.*$ |

Benutzer RENAULT\francois3 eingeloggt. |

^Benutzer\s[A-Za-z]+\\[A-Za-z0-9]+ eingeloggt.$ |

Sie können das Negationszeichen (Ausrufezeichen, ! ) für jedes textbasierte Matching verwenden. Weitere Informationen finden Sie unter Erweiterte Textverarbeitung.